校內用戶:

incaseformat病毒設定為今日發作,電腦中招后,除系統C盤以外其他文件全部被刪除。這個病毒類似“定時炸彈”,如果在機器中潛伏,今天會發作。

病毒沒有網絡傳播性,不必恐慌。它是通過U盤和文件共享傳播的老病毒,最早出現在幾年前,一般沒有安裝殺毒軟件的電腦才會中招。

一.行為分析

該病毒可通過U盤等可能的文件共享行為進行傳播,病毒會偽裝成正常文件夾,誘導用戶點擊,雙擊后會打開與偽裝文件夾同名的隱藏文件夾,且第一次運行僅進行病毒復制操作,不會有惡意行為,防止用戶發現異常。

該病毒的具體行為為:

1.將自身設置文件夾圖標,隱藏exe后綴名,誘導用戶點擊。

2.當用戶運行時該病毒會將本身復制到C盤windos文件下并重命名為ttry.exe或tsay.exe,并設置一次性開機自啟, 在下次重啟后執行tsay.exe或ttry.exe,此時病毒才會進行惡意行為。

3.打開與病毒同名的文件夾(一般為隱藏文件夾)。

4.重啟后循環遍歷除C盤外其他磁盤的文件,找到文件夾后,復制病毒到當前找到文件夾相同的位置,名稱與當前找到的文件夾相同,然后刪除全盤文件。(一般的偽裝文件病毒此處的操作應該是隱藏對應文件夾,誘導用戶點擊,以繼續傳播病毒)。

二、病毒攔截設置

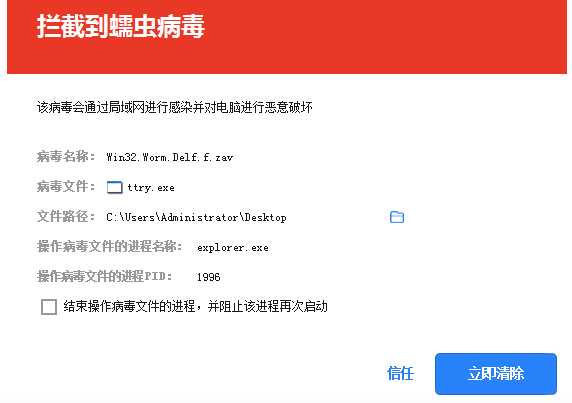

文件落地之后會出現病毒彈窗,殺毒軟件可以對病毒文件進行文件監控。其主要的進程是ttry.exe和tsay.exe,如下圖:

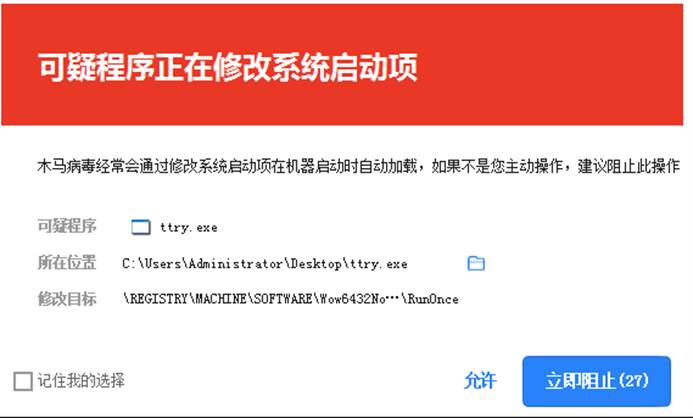

當病毒運行時,殺毒軟件會提示病毒正在修改注冊表:該病毒會修改注冊表設置隱藏對于的文件夾并偽裝。如下圖:

三、處理方案:

1.如果未出現病毒現象,實時防護設置發現病毒由您來處理,建議進行設置掃描所有文件進行全盤查殺,出現病毒彈窗時結束掉對應進程,立即清除之后處理。

2.如有incaseformat文件,不要做任何操作,直接找專業的數據恢復人員,對數據的任何操作都將導致數據被刪除,尤其是固態硬盤,數據將無法恢復!請各位務必檢查自己單位服務器,做好異地備份!

3.對于出現的病毒現象的主機直接全盤查殺,之后使用數據恢復工具嘗試修復。不建議直接重啟。

建議大家給系統安裝病毒查殺軟件和防火墻軟件;進行文件傳輸時,使用專業殺毒軟件進行查殺之后再打開保證傳輸的文件正常。

網絡和數據中心

2021年1月14日